Wieder ein neues Feature bei Facebook!

Wieder ein neues Feature bei Facebook!

Mit der automatisch aktivierten Gesichtserkennung versucht das Social Network bei hochgeladenen Bildern die Namen der darauf abgebildeten Personen zu erraten. Die vermeintlich Erkannten werden benachrichtigt und können sich ggf. eindeutig markieren. Bedenklich, dass dieses Feature offenbar freigeschaltet wird , ohne die Benutzer zu benachrichtigen oder zu fragen.

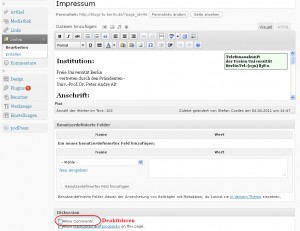

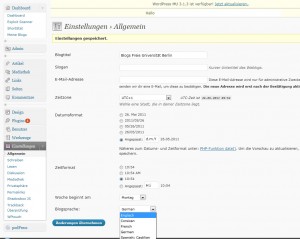

Tipp: Zum Deaktivieren, wählen Sie im Bereich Konto – Privatsphäre – Benutzerdefinierte Einstellungen den Punkt „Freunden Fotos von mir vorschlagen (Wenn ein Foto nach mir aussieht, meinen Namen vorschlagen)“, wie es im Bild (zum Vergrößern bitte klicken!) zu erkennen ist und aktivieren Sie die Option „Gesperrt“.

Nachtrag 09.06.2011:

Da Facebook den Dienst freigeschaltet hat, ohne die User zu informieren, wurden offenbar bereits von jedem Nutzer Informationen für die notwendigen Fotoabgleiche gesammelt. Wer nun diese Informationen wieder löschen möchte, muss eine Mail an Facebook schicken. Den Link zu diesem Formular findet man hier.

Hab ich es doch gewusst…

Hab ich es doch gewusst…

Wer eine Verbindung zu einem offenen WLAN herstellt und seine persönliche Daten unverschlüsselt überträgt, geht ein großes Sicherheitsrisiko ein. Das ist eigentlich nichts Neues, oder?

Wer eine Verbindung zu einem offenen WLAN herstellt und seine persönliche Daten unverschlüsselt überträgt, geht ein großes Sicherheitsrisiko ein. Das ist eigentlich nichts Neues, oder?